5.2.7002改进说明

1 安装部署

新增数据防泄漏模块的安装,即mongodb和incident模块的安装。

支持mongodb和incident双机热备安装。

2 服务器

2.1 菜单变更

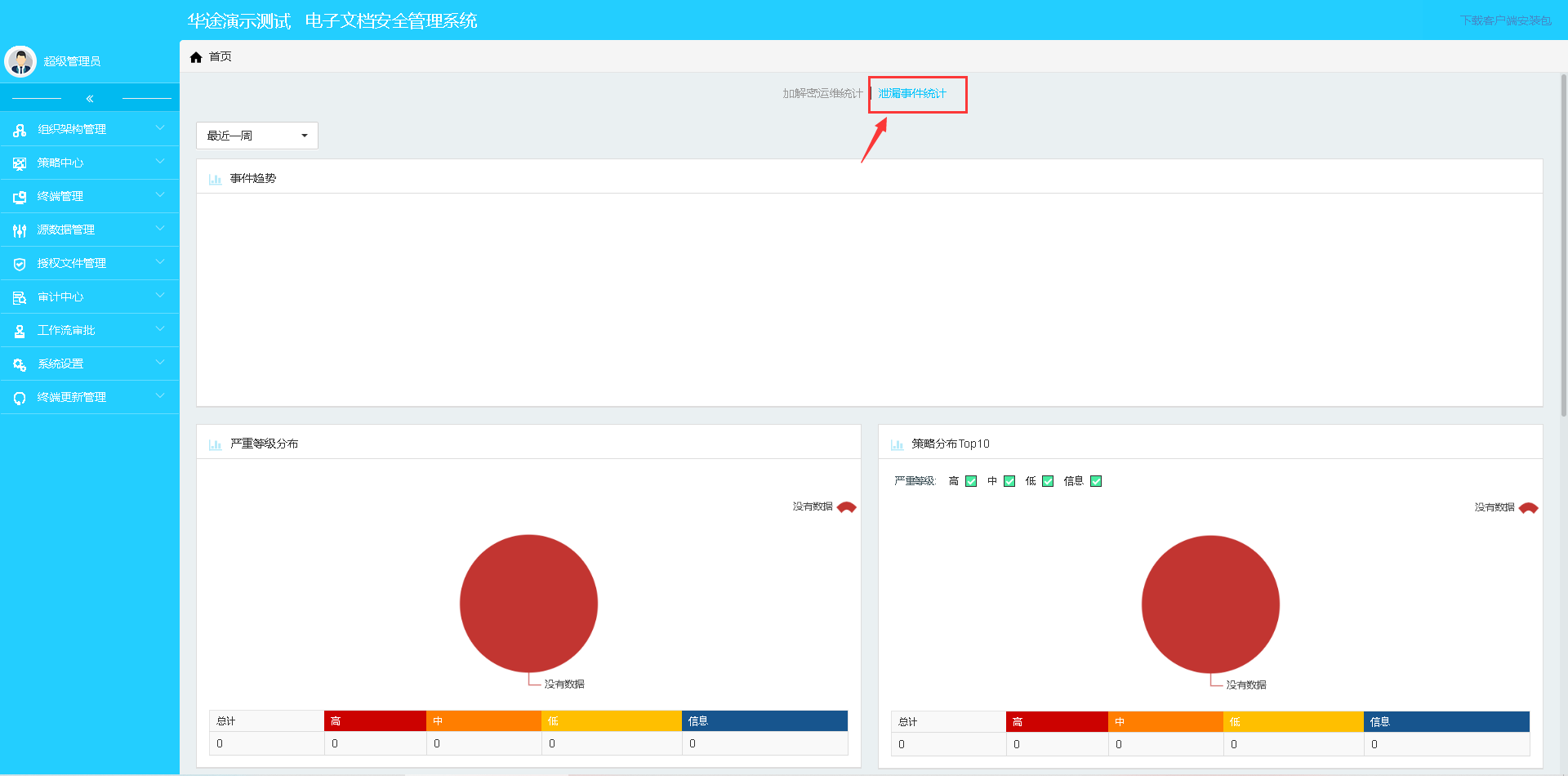

- 首页-防泄漏事件展示

点击“泄露事件统计”进入泄露事件统计仪表盘。

- 重点新增数据(终端)防泄漏的菜单。当有tdlp的许可时,策略中心-扫描策略、防泄漏策略管理、终端防泄漏配置、分类分级管理、响应规则管理菜单的新增。

- 扫描策略区分dsm和存在tdlp产品,无tdlp是保持原有dsm的扫描加密解密;有tdlp时扫描策略主要用于数据发现,结合分类分级管理使用。

- 源数据管理用于终端防泄漏产品,与策略中心-防泄漏策略管理联动使用。包含数据标识符、数据库指纹、文档指纹、数据字典、文档类型和语义模型。

数据标识符(DataIdentifier)通过预置大量常用的正则表达式以及相应的校验脚本,可以大大加快DLP的部署;

数据库指纹比对 (也称精确数据比对,Exact Data Matching, EDM)

文档指纹比对 (Indexed Document Matching, IDM)

数据字典是关键字的一种组合形式,数据字典内置了很多已知的关键字及权重,DLP引擎可以通过对多个关键字的检测和权重计算,判断出待检测内容是否包含特定敏感信息;

文档类型检测主要是对文档的类型,文档的类型的检测是基于文件格式进行检测,不是简单的基于后缀名检测,对于修改后缀名的场景,文件类型检测可以准确的检测出被检测文件的类型,目前支持多种标准文件类型,并且可以通过自定义特征,去识别特定文件格式的文档;

语义模型 (Semantic Model,SM) 对文档集进行聚类分类后来检测目标文档和语义模型的相似度,来判断目标文件是否和聚类中的分类匹配,达到按照分类进行对文档的检测。

EDM 通常用于保护结构化数据,例如客户或员工的数据库记录。IDM和SM 用于保护非结构化的数据,例如 Microsoft Word 或 PowerPoint 文档。对于 EDM、IDM、SM 而言,敏感数据会先由企业标识出来,然后再由DLP工具提取特征,以进行精准的持续检测,一般有以下三个过程:

- 文档内容提取

- 根据不同的检测方式,采用不同的算法(人工智能),对内容进行处理,生成指纹或模型

使用不可逆的HASH数据,避免原始样本数据的泄露。

工作流审批:终端防泄漏产品的新增,新增了文件发送审批。敏感文件发送,会产品泄漏事件甚至阻止发送,此时用文件发送审计即可解除文件被阻止发送或产生审计事件的发生。

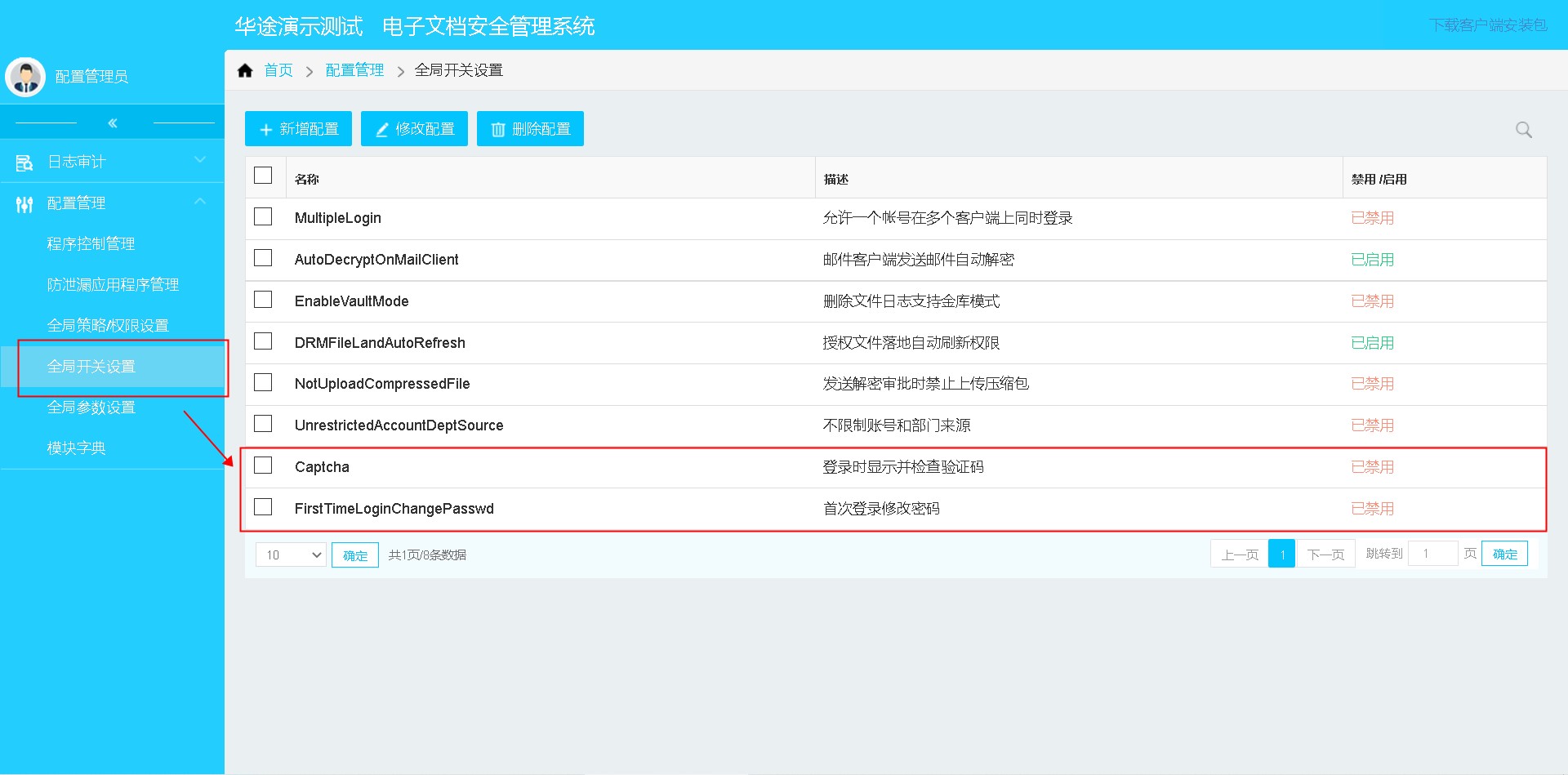

增加验证码、密码设置:在configmanager中增加验证码设置,和首次登录强制修改密码开关。

2.2 功能更改和新增

数据(终端)防泄漏产品的支持。

3 windows客户端

增加防泄漏模块

客户端动态验证码登录

4 MAC客户端

[新增]支持的文件算法5、7、10

[新增]右键查看drm文件信息(暂不支持drm文件的打开)

[修改]文件加密默认算法从服务器获取

[修改]drm文件的锁图标

[删除]对10.14内核的支持(10.15至当前最新版本11.5)

5 Linux客户端

4.15系列内核支持到4.15.0-142

5.4系列内核支持到5.4.0-77

5.8系列内核支持到5.8.0-59

内核加解密库替换,支持5算法与10算法

进程配置支持通配符 * 和 ?

支持本地创建授权文件

支持32位系统无界面客户端